02-01-23/

L'evoluzione dell’ingegneria sociale

nella sicurezza delle informazioni

nella sicurezza delle informazioni

L'Agenzia per la Cybersicurezza Nazionale

si descrive in terza persona (e non solo)

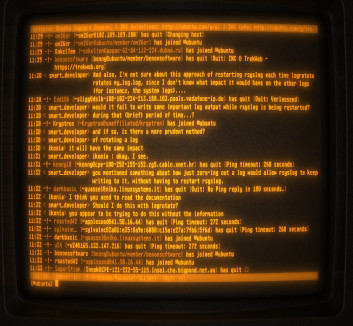

L'analisi tecnica

La comunicazione in tempo

Come Upland sta creando un'economia virtuale

analisi di due avvenimenti storici

una criptovaluta?

un celebre caso di spionaggio

usare piuttosto che...

i ragazzi di Filecoin raccolsero 200 milioni di dollari

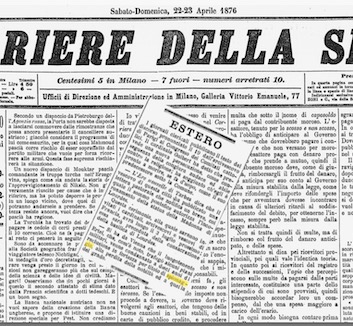

nell'archivio digitale del Corriere della Sera

all'orizzonte?'

nella malware analysis

Parte: 1 - 2 - 3

deepfake e volti sintetici

il terrorista più ricercato al mondo

Ghidra il software dell'NSA

La sottile linea di confine

Noor Inayat Khan

blockchain e Coronavirus, che succede?

covid-19 e analaogie storiche nella verifica delle fonti

Epidemia covid19 ennesimo fallimento italiano?

Profilare la comunicazione: sistema DISC nel social engineering

Big data e intelligenza artificiale ai tempi del coronavirus

L'Open Source Intelligence rappresenta la parte più grande della piramide

dal 1983 al 2007, dai Cypherpunks alle istituzioni

La pervasività del dominio cibernetico ci costringe a ripensare

Il settore delle criptovalute sta ricevendo sempre più attenzione

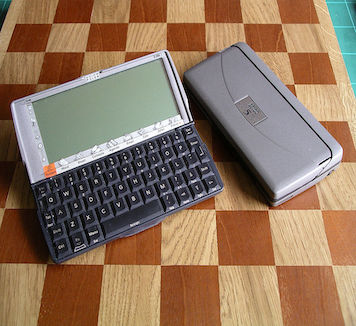

Il palmare delle Nuove Brigate Rosse in analisi

Intel e AMD vittime di uno sbalorditivo furto di informazioni

Data Analytics ai tempi della Deutsche Demokratische Republik

La crittografia a chiave pubblica, il contributo di James H. Ellis

Intervento: “La Privacy questione di carattere” e-privacy XXII

Sintesi tecnica in materia di conservazione dei dati

Smart Manufacturing e Industry 4.0 PMI quasi assenti

Nuovo Regolamento Europeo sulla Privacy

Violati 6000 account svizzeri di posta elettronica.

Gartner, nel 2020 traffico verso il cloud +440%